MIC

Defensa

Soberanía tecnológica, seguridad y auditabilidad.

En defensa, el control institucional y la soberanía tecnológica son prioridades estratégicas. La digitalización debe reforzar seguridad y auditabilidad.

Retos del sector

Protección del conocimiento crítico y control de accesos.

La información técnica debe estar compartimentada y trazada.

Trazabilidad exhaustiva para programas estratégicos.

Cada componente debe poder verificarse con cadena de evidencias completa.

Cumplimiento de requisitos normativos y de seguridad específicos.

La arquitectura debe alinearse con políticas de red segregada y despliegue controlado.

Continuidad operativa en entornos protegidos.

La operación debe mantenerse estable bajo restricciones de conectividad.

Solución MIC

En defensa, MIC protege conocimiento crítico y asegura auditabilidad completa. La arquitectura responde a requisitos de soberanía tecnológica.

MIC Repositorio Digital

Implementa control granular de accesos y gestión segura de documentación sensible. La información crítica permanece compartimentada y trazada.

Ver soluciónMIC Operation System

Garantiza trazabilidad verificable de cada operación realizada. Refuerza la cadena de evidencias en programas estratégicos.

Ver soluciónMIC Monitoring

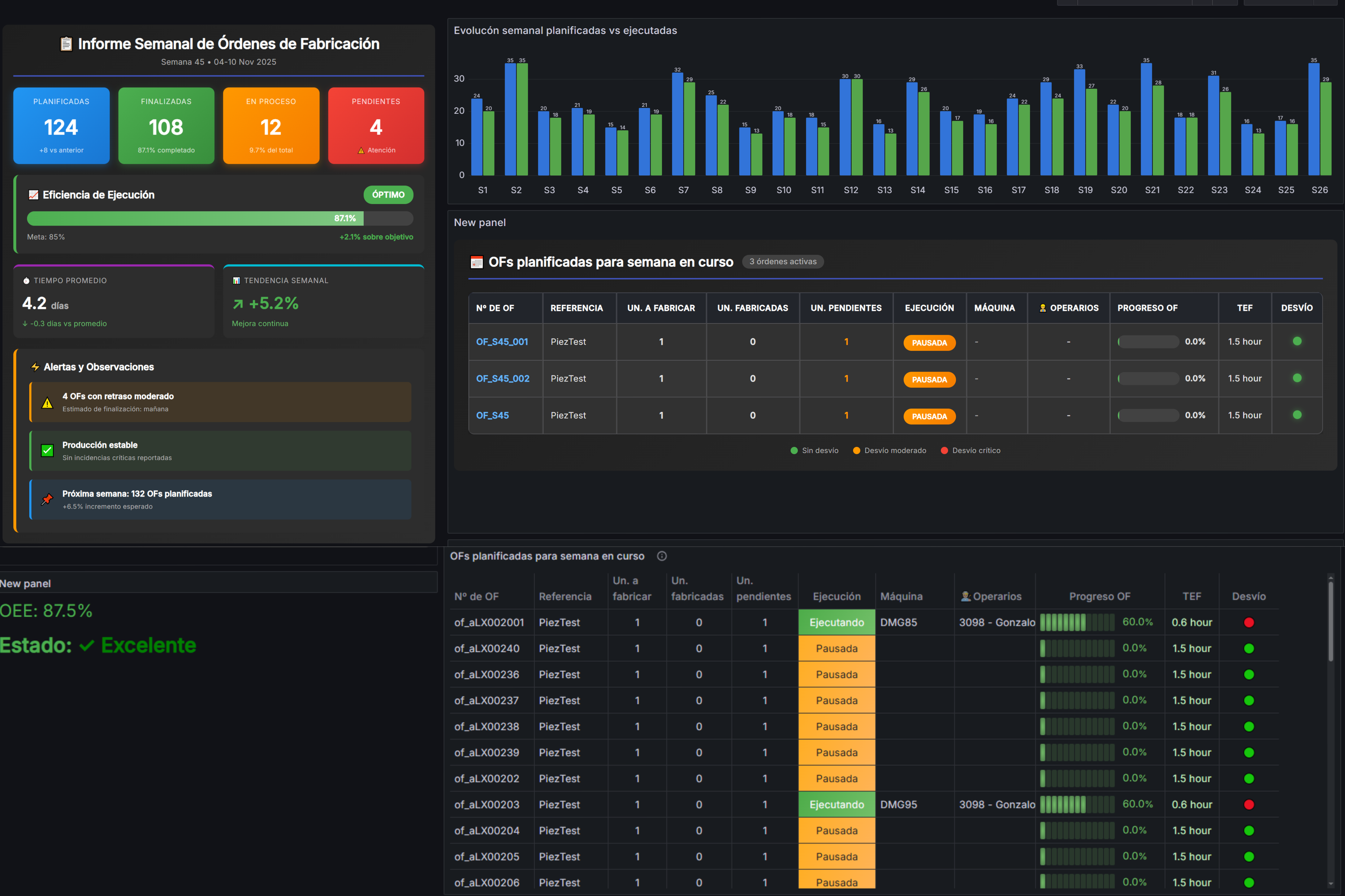

Supervisa activos en tiempo real dentro de entornos protegidos. Mantiene la visibilidad operativa bajo restricciones de seguridad.

Ver soluciónLa arquitectura desplegable en entornos locales o híbridos mantiene soberanía sobre el dato y continuidad operativa.

Arquitectura típica

Despliegue seguro en red protegida → Repositorio controlado → MIC Operation System → MIC Monitoring segregado → Integración ERP institucional.